Trusă americană de hacking pentru iPhone, ajunsă la spionii ruși și hackeri chinezi după scurgeri de la contractorul militar L3Harris

233

233

O amplă campanie de hacking îndreptată împotriva utilizatorilor de iPhone din Ucraina și China a folosit instrumente care, cel mai probabil, au fost dezvoltate de contractorul militar american L3Harris, potrivit unor informații obținute de TechCrunch. Aceste instrumente, create inițial pentru spionaj occidental, au ajuns în arsenalul mai multor grupuri de hackeri, inclusiv structuri de informații ruse și infractori cibernetici chinezi.

Săptămâna trecută, Google a dezvăluit că, pe parcursul anului 2025, a descoperit folosirea unui kit sofisticat de exploatare a iPhone-urilor într-o serie de atacuri globale. Kitul, denumit „Coruna” de către dezvoltatorul său inițial, era compus din 23 de module diferite, utilizate la început „în operațiuni extrem de țintite” de un client guvernamental anonim al unui „furnizor de supraveghere” nedezvăluit. Ulterior, a fost folosit de spioni ai guvernului rus împotriva unui număr limitat de cetățeni ucraineni, iar în final de infractori cibernetici chinezi în campanii „la scară largă”, cu scopul de a fura bani și criptomonedă.

Cercetătorii de la compania de securitate mobilă iVerify, care au analizat independent Coruna, susțin că acesta ar fi putut fi construit inițial de o firmă ce l-a vândut ulterior guvernului SUA.

Două foste persoane angajate la contractorul guvernamental L3Harris au declarat pentru TechCrunch că, cel puțin parțial, Coruna a fost dezvoltat în cadrul diviziei de hacking și tehnologii de supraveghere a companiei, numită Trenchant. Ambii foști angajați aveau cunoștință de instrumentele de hacking pentru iPhone ale companiei și au vorbit sub protecția anonimatului, neavând autorizație să discute despre activitatea lor.

„Coruna was definitely an internal name of a component”, a spus un fost angajat L3Harris, familiarizat cu instrumentele de exploatare pentru iPhone în cadrul activității sale la Trenchant.

„Looking at the technical details”, a adăugat acesta, referindu-se la unele dintre dovezile făcute publice de Google, „so many are familiar.”

Același fost angajat a explicat că setul general de instrumente Trenchant includea mai multe componente diferite, printre care Coruna și exploiturile conexe. Un alt fost angajat a confirmat că o parte dintre detaliile prezentate în descrierea publică a kitului de hacking își au originea în Trenchant.

L3Harris vinde instrumentele de hacking și supraveghere ale Trenchant exclusiv guvernului Statelor Unite și aliaților săi din alianța de informații „Five Eyes”, care reunește Australia, Canada, Noua Zeelandă și Regatul Unit. Având în vedere numărul foarte limitat de clienți ai Trenchant, este posibil ca Coruna să fi fost achiziționat inițial și folosit de una dintre aceste agenții de informații înainte să ajungă, neintenționat, în alte mâini. Totuși, nu este clar în ce măsură componentele Coruna făcute publice au fost dezvoltate direct de L3Harris Trenchant.

Un purtător de cuvânt al L3Harris nu a răspuns solicitărilor de comentarii.

Felul în care Coruna a trecut de la un contractor al unui guvern din Five Eyes la un grup de hacking al guvernului rus, iar apoi la o bandă de criminalitate cibernetică din China rămâne neelucidat.

Totuși, unele circumstanțe seamănă cu cazul lui Peter Williams, fost director general la Trenchant. Între 2022 și demisia sa la mijlocul lui 2025, Williams a vândut opt instrumente de hacking ale companiei către Operation Zero, o firmă rusă care plătește sume de ordinul milioanelor de dolari pentru exploituri zero-day, adică vulnerabilități necunoscute producătorilor software vizați.

Williams, cetățean australian în vârstă de 39 de ani, a fost condamnat luna trecută la șapte ani de închisoare, după ce a recunoscut că a furat și a vândut către Operation Zero cele opt instrumente de hacking Trenchant pentru 1,3 milioane de dolari.

Guvernul american a declarat că Williams, care a profitat de „accesul complet” pe care îl avea la rețelele Trenchant, „a trădat” Statele Unite și aliații lor. Procurorii l-au acuzat că a divulgat instrumente care ar fi permis oricui le folosea „să acceseze potențial milioane de computere și dispozitive din întreaga lume”, sugerând că respectivele unelte se bazau pe vulnerabilități ce afectau software utilizat pe scară largă, precum iOS.

Operation Zero, sancționată de guvernul SUA luna trecută, susține că lucrează exclusiv cu guvernul rus și cu companii locale. Trezoreria americană a acuzat brokerul rus că a vândut „instrumentele furate” ale lui Williams „cel puțin unui utilizator neautorizat”.

Aceasta poate explica modul în care un grup de spionaj rus, identificat de Google drept UNC6353, a ajuns să obțină Coruna și să îl implementeze pe site-uri ucrainene compromise, astfel încât să infecteze anumite iPhone-uri aparținând utilizatorilor dintr-o zonă geografică precisă, care vizitau fără să știe aceste pagini malițioase.

Este posibil ca, după ce Operation Zero a achiziționat Coruna și eventual l-a vândut guvernului rus, brokerul să fi revândut kitul altcuiva: unui alt intermediar, unui alt stat sau chiar direct unor infractori cibernetici. Trezoreria SUA a susținut că un membru al grupării de ransomware Trickbot a colaborat cu Operation Zero, legând astfel brokerul de hackeri motivați financiar.

În acest punct, Coruna ar fi putut ajunge din mână în mână până când a fost preluat de hackeri chinezi. Potrivit procurorilor americani, Williams a recunoscut că a observat cod scris de el și vândut către Operation Zero, care ulterior a fost folosit de un broker sud-coreean.

Cercetătorii Google au scris marți că două exploituri specifice din Coruna și vulnerabilitățile pe care se bazau, denumite Photon și Gallium de către dezvoltatorii originali, au fost folosite ca zero-day în Operațiunea Triangulation, o campanie sofisticată de hacking presupus îndreptată împotriva utilizatorilor ruși de iPhone. Operațiunea Triangulation a fost dezvăluită pentru prima dată de Kaspersky în 2023.

Rocky Cole, cofondator al iVerify, a declarat pentru TechCrunch că „the best explanation based on what’s known right now” indică faptul că Trenchant și guvernul SUA sunt dezvoltatorii și clienții inițiali ai Coruna. El a precizat totuși că nu afirmă acest lucru „în mod definitiv”.

Această evaluare se bazează, a explicat Cole, pe trei elemente: cronologia utilizării Coruna corespunde perioadei în care Williams a produs scurgerile; structura celor trei module — Plasma, Photon și Gallium — detectate în Coruna seamănă puternic cu cea din Triangulation; iar Coruna a reutilizat unele dintre aceleași exploituri folosite în acea operațiune.

Conform lui Cole, „people close to the defense community” susțin că modulul Plasma a fost utilizat în Operațiunea Triangulation, „although there’s no public evidence of that”. (Cole a lucrat anterior pentru Agenția Națională de Securitate a SUA.)

Google și iVerify au precizat că Coruna a fost creat pentru a ataca modele de iPhone cu iOS 13 până la 17.2.1, versiuni lansate între septembrie 2019 și decembrie 2023. Aceste date se aliniază atât cu cronologia scurgerilor atribuite lui Williams, cât și cu momentul descoperirii Operațiunii Triangulation.

Unul dintre foștii angajați Trenchant a povestit pentru TechCrunch că atunci când Triangulation a fost dezvăluită în 2023, mai mulți colegi au considerat că cel puțin unul dintre zero-day-urile detectate de Kaspersky „erau de la noi și au fost, potențial, «smulse» din proiectul mai amplu care includea Coruna”.

Un alt indiciu care pare să ducă spre Trenchant — după cum a remarcat cercetătorul în securitate Costin Raiu — este utilizarea unor nume de păsări pentru o parte dintre cele 23 de instrumente, cum ar fi Cassowary, Terrorbird, Bluebird, Jacurutu și Sparrow. În 2021, a ieșit la iveală că Azimuth, una dintre cele două startupuri ulterior achiziționate de L3Harris și integrate în Trenchant, vânduse un instrument de hacking numit Condor către FBI în celebrul caz al deblocării iPhone-ului din San Bernardino.

După publicarea de către Kaspersky a cercetării privind Operațiunea Triangulation, Serviciul Federal de Securitate al Rusiei (FSB) a acuzat NSA că a compromis „mii” de iPhone-uri în Rusia, vizând în special diplomați. Un purtător de cuvânt Kaspersky a declarat atunci că firma nu deține informații despre afirmațiile FSB. El a menționat însă că „indicatorii de compromitere” — dovezi tehnice ale unui atac — identificați de Centrul Național de Coordonare pentru Incidente Cibernetice (NCCCI) din Rusia erau aceiași cu cei descoperiți de Kaspersky.

Boris Larin, cercetător în securitate la Kaspersky, a spus într-un e-mail către TechCrunch că „în ciuda cercetărilor noastre extinse, nu putem atribui Operațiunea Triangulation niciunui grup APT cunoscut sau vreunei companii de dezvoltare de exploituri.”

Larin a explicat că Google a legat Coruna de Operațiunea Triangulation deoarece ambele exploatau aceleași două vulnerabilități — Photon și Gallium.

„Attribution cannot be based solely on the fact of exploitation of these vulnerabilities. All the details of both vulnerabilities have long been publicly available”, a precizat el, adăugând că oricine putea profita de ele și că aceste două vulnerabilități „sunt doar vârful aisbergului”.

Kaspersky nu a acuzat public guvernul SUA că s-ar afla în spatele Operațiunii Triangulation. Totuși, logo-ul creat de companie pentru această campanie — un măr format din mai multe triunghiuri — amintește vizual de logo-ul L3Harris. Nu este exclus să fie o aluzie intenționată. Kaspersky a mai procedat în trecut astfel: a evitat să atribuie oficial o campanie de hacking, în timp ce lăsa indicii discrete despre cine s-ar putea afla în spatele ei sau cine ar fi furnizat instrumentele.

În 2014, Kaspersky a anunțat că a descoperit un grup guvernamental de hacking deosebit de sofisticat, numit „Careto” (în spaniolă „Masca”). Compania a menționat doar că hackerii vorbeau spaniolă. Dar ilustrația măștii folosite în raport includea roșu și galben, culorile steagului Spaniei, precum și coarne de taur, un inel în nas și castaniete.

După cum a relevat ulterior presa de specialitate, cercetătorii Kaspersky au concluzionat în discuții private că „nu exista nicio îndoială”, după cum a spus unul dintre ei, că grupul Careto era operat de guvernul spaniol.

Miercuri, jurnalistul de securitate cibernetică Patrick Gray a spus, într-un episod al podcastului său Risky Business, că este de părere — pe baza unor „fragmente de informații” în care are mare încredere — că ceea ce Williams a vândut către Operation Zero este chiar setul de instrumente de hacking folosit în campania Triangulation.

Apple, Google, Kaspersky și Operation Zero nu au răspuns solicitărilor de comentarii.

320

„Războaiele roșu vs albastru” dintre școli, panică mai mult între părinți decât între elevi pe rețelele sociale

320

„Războaiele roșu vs albastru” dintre școli, panică mai mult între părinți decât între elevi pe rețelele sociale

316

Deputații britanici resping interdicția totală a rețelelor sociale pentru copiii sub 16 ani și optează pentru restricții flexibile

316

Deputații britanici resping interdicția totală a rețelelor sociale pentru copiii sub 16 ani și optează pentru restricții flexibile

266

Ruperea legăturilor cu familia, tot mai des discutată online: de ce pentru mulți e „ultima soluție” pentru sănătatea mintală

266

Ruperea legăturilor cu familia, tot mai des discutată online: de ce pentru mulți e „ultima soluție” pentru sănătatea mintală

10.03.2026

01:49

10.03.2026

01:49

309

SUA dau undă verde taxiurilor aeriene electrice: program FAA de testare în 26 de state pentru noile aeronave eVTOL

309

SUA dau undă verde taxiurilor aeriene electrice: program FAA de testare în 26 de state pentru noile aeronave eVTOL

316

Ferme de conținut din străinătate, descoperite că inundă rețelele cu deepfake-uri politice despre Regatul Unit

316

Ferme de conținut din străinătate, descoperite că inundă rețelele cu deepfake-uri politice despre Regatul Unit

10.03.2026

00:02

10.03.2026

00:02

355

Angajați OpenAI și Google sar în apărarea Anthropic în procesul contra Pentagonului privind „riscul pentru lanțul de aprovizionare”

355

Angajați OpenAI și Google sar în apărarea Anthropic în procesul contra Pentagonului privind „riscul pentru lanțul de aprovizionare”

09.03.2026

23:07

09.03.2026

23:07

411

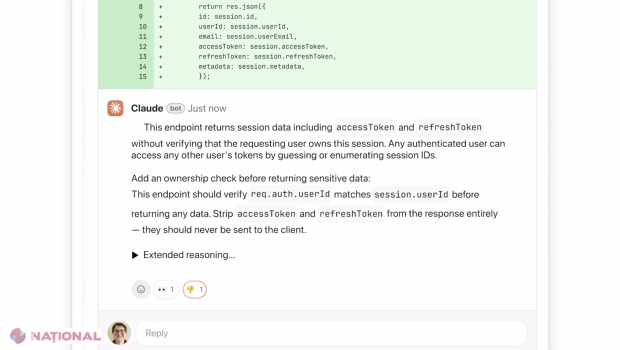

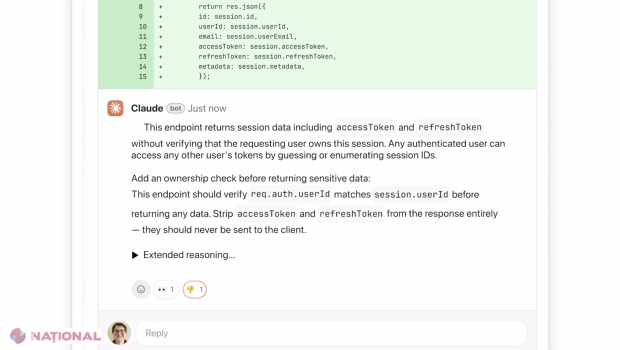

Anthropic lansează Code Review, un recenzent AI pentru controlul valului de cod generat de inteligența artificială

411

Anthropic lansează Code Review, un recenzent AI pentru controlul valului de cod generat de inteligența artificială

09.03.2026

21:18

09.03.2026

21:18

477

„Acordul DOJ cu Live Nation și Ticketmaster, contestat de 26 de state: monopolul pe piața biletelor rămâne”

477

„Acordul DOJ cu Live Nation și Ticketmaster, contestat de 26 de state: monopolul pe piața biletelor rămâne”

09.03.2026

21:00

09.03.2026

21:00

521

Anthropic dă în judecată Pentagonul după ce a fost etichetată drept „risc pentru lanțul de aprovizionare” în AI

521

Anthropic dă în judecată Pentagonul după ce a fost etichetată drept „risc pentru lanțul de aprovizionare” în AI

09.03.2026

20:44

09.03.2026

20:44

447

Vreme senină și ușor mai caldă în Republica Moldova, marți, 10 martie 2026

447

Vreme senină și ușor mai caldă în Republica Moldova, marți, 10 martie 2026

10.03.2026

04:53

10.03.2026

04:53

210

Trusă americană de hacking pentru iPhone, ajunsă la spionii ruși și hackeri chinezi după scurgeri de la contractorul militar L3Harris

210

Trusă americană de hacking pentru iPhone, ajunsă la spionii ruși și hackeri chinezi după scurgeri de la contractorul militar L3Harris

319

„Războaiele roșu vs albastru” dintre școli, panică mai mult între părinți decât între elevi pe rețelele sociale

319

„Războaiele roșu vs albastru” dintre școli, panică mai mult între părinți decât între elevi pe rețelele sociale

314

Deputații britanici resping interdicția totală a rețelelor sociale pentru copiii sub 16 ani și optează pentru restricții flexibile

314

Deputații britanici resping interdicția totală a rețelelor sociale pentru copiii sub 16 ani și optează pentru restricții flexibile

264

Ruperea legăturilor cu familia, tot mai des discutată online: de ce pentru mulți e „ultima soluție” pentru sănătatea mintală

264

Ruperea legăturilor cu familia, tot mai des discutată online: de ce pentru mulți e „ultima soluție” pentru sănătatea mintală

10.03.2026

01:49

10.03.2026

01:49

307

SUA dau undă verde taxiurilor aeriene electrice: program FAA de testare în 26 de state pentru noile aeronave eVTOL

307

SUA dau undă verde taxiurilor aeriene electrice: program FAA de testare în 26 de state pentru noile aeronave eVTOL

315

Ferme de conținut din străinătate, descoperite că inundă rețelele cu deepfake-uri politice despre Regatul Unit

315

Ferme de conținut din străinătate, descoperite că inundă rețelele cu deepfake-uri politice despre Regatul Unit

10.03.2026

00:02

10.03.2026

00:02

351

Angajați OpenAI și Google sar în apărarea Anthropic în procesul contra Pentagonului privind „riscul pentru lanțul de aprovizionare”

351

Angajați OpenAI și Google sar în apărarea Anthropic în procesul contra Pentagonului privind „riscul pentru lanțul de aprovizionare”

09.03.2026

23:07

09.03.2026

23:07

408

Anthropic lansează Code Review, un recenzent AI pentru controlul valului de cod generat de inteligența artificială

408

Anthropic lansează Code Review, un recenzent AI pentru controlul valului de cod generat de inteligența artificială

09.03.2026

21:18

09.03.2026

21:18

475

„Acordul DOJ cu Live Nation și Ticketmaster, contestat de 26 de state: monopolul pe piața biletelor rămâne”

475

„Acordul DOJ cu Live Nation și Ticketmaster, contestat de 26 de state: monopolul pe piața biletelor rămâne”

09.03.2026

21:00

09.03.2026

21:00

520

Anthropic dă în judecată Pentagonul după ce a fost etichetată drept „risc pentru lanțul de aprovizionare” în AI

520

Anthropic dă în judecată Pentagonul după ce a fost etichetată drept „risc pentru lanțul de aprovizionare” în AI

09.03.2026

20:44

09.03.2026

20:44

447

Vreme senină și ușor mai caldă în Republica Moldova, marți, 10 martie 2026

447

Vreme senină și ușor mai caldă în Republica Moldova, marți, 10 martie 2026

482

Supraviețuitorii de la Hillsborough, revoltați după ce inteligența artificială Grok a generat insulte despre tragedie pe platforma X

482

Supraviețuitorii de la Hillsborough, revoltați după ce inteligența artificială Grok a generat insulte despre tragedie pe platforma X

448

Anthropic dă în judecată guvernul SUA după ce a fost etichetată „risc pentru lanțul de aprovizionare”

448

Anthropic dă în judecată guvernul SUA după ce a fost etichetată „risc pentru lanțul de aprovizionare”

09.03.2026

19:11

09.03.2026

19:11

437

MEC lansează consultări publice pentru noua Concepție a disciplinei „Chimie” în învățământul general

437

MEC lansează consultări publice pentru noua Concepție a disciplinei „Chimie” în învățământul general

500

Spionii olandezi avertizează: hackeri ai guvernului rus vizează utilizatorii Signal și WhatsApp din întreaga lume

500

Spionii olandezi avertizează: hackeri ai guvernului rus vizează utilizatorii Signal și WhatsApp din întreaga lume

09.03.2026

19:01

09.03.2026

19:01

497

Gruparea chineză Salt Typhoon, campanie globală de spionaj cibernetic împotriva giganților de telefonie și internet

497

Gruparea chineză Salt Typhoon, campanie globală de spionaj cibernetic împotriva giganților de telefonie și internet

09.03.2026

18:23

09.03.2026

18:23

475

Fondatorul XPrize lansează un concurs de 3,5 milioane de dolari pentru a crea noul univers „Star Trek” optimist al viitorului

475

Fondatorul XPrize lansează un concurs de 3,5 milioane de dolari pentru a crea noul univers „Star Trek” optimist al viitorului

09.03.2026

18:08

09.03.2026

18:08

547

Sheryl Sandberg și Nick Clegg intră în board-ul Nscale, startup-ul AI european evaluat la 14,6 miliarde de dolari și partener al OpenAI în proiectul „Stargate Norway”

547

Sheryl Sandberg și Nick Clegg intră în board-ul Nscale, startup-ul AI european evaluat la 14,6 miliarde de dolari și partener al OpenAI în proiectul „Stargate Norway”

09.03.2026

17:58

09.03.2026

17:58

507

Conferință la Bălți despre deportări, foamete organizată și războiul de pe Nistru, în cadrul Decadei Memoriei și Recunoștinței

507

Conferință la Bălți despre deportări, foamete organizată și războiul de pe Nistru, în cadrul Decadei Memoriei și Recunoștinței

09.03.2026

17:52

09.03.2026

17:52

451

52 de elevi premiați la Olimpiada Republicană de Informatică 2026, găzduită de UTM

451

52 de elevi premiați la Olimpiada Republicană de Informatică 2026, găzduită de UTM

09.03.2026

17:37

09.03.2026

17:37

663

ULTIMA ORĂ // Ședință de URGENȚĂ la Guvern în legătură cu majorarea prețurilor la produsele petroliere. Importatorii și distribuitorii de benzină și MOTORINĂ au raportat ce volume pot importa, în contextul războiului din Orientul Mijlociu

663

ULTIMA ORĂ // Ședință de URGENȚĂ la Guvern în legătură cu majorarea prețurilor la produsele petroliere. Importatorii și distribuitorii de benzină și MOTORINĂ au raportat ce volume pot importa, în contextul războiului din Orientul Mijlociu

09.03.2026

17:03

09.03.2026

17:03

480

MEC lansează consultări publice pentru noua Concepție a disciplinei „Fizică. Astronomie” în învățământul general

480

MEC lansează consultări publice pentru noua Concepție a disciplinei „Fizică. Astronomie” în învățământul general

09.03.2026

15:17

09.03.2026

15:17

535

Flipkart își mută sediul central înapoi în India, pregătind terenul pentru listarea la bursă până în 2027

535

Flipkart își mută sediul central înapoi în India, pregătind terenul pentru listarea la bursă până în 2027

09.03.2026

13:58

09.03.2026

13:58

608

Japonia modernizează un gimnaziu din Ștefan Vodă pentru a asigura condiții mai bune elevilor, inclusiv copiilor refugiați din Ucraina

608

Japonia modernizează un gimnaziu din Ștefan Vodă pentru a asigura condiții mai bune elevilor, inclusiv copiilor refugiați din Ucraina

09.03.2026

13:29

09.03.2026

13:29

590

ULTIMA ORĂ // Benzina se apropie de 25 de lei, iar motorina de 24 de lei. Conflictul din Iran aruncă în aer prețurile la pompă și în R. Moldova

590

ULTIMA ORĂ // Benzina se apropie de 25 de lei, iar motorina de 24 de lei. Conflictul din Iran aruncă în aer prețurile la pompă și în R. Moldova

ULTIMA ORĂ // Benzina se apropie de 25 de lei, iar motorina de 24 de lei. Conflictul din Iran aruncă în aer prețurile la pompă și în R. Moldova

ULTIMA ORĂ // Benzina se apropie de 25 de lei, iar motorina de 24 de lei. Conflictul din Iran aruncă în aer prețurile la pompă și în R. Moldova

VIDEO // Nicușor Dan, poziție TRANȘANTĂ: „România este pregătită pentru UNIREA cu R. Moldova”

VIDEO // Nicușor Dan, poziție TRANȘANTĂ: „România este pregătită pentru UNIREA cu R. Moldova”

Vinurile moldovenești, în plină ascensiune internațională: 119 medalii la concursul MUNDUS VINI 2026

Vinurile moldovenești, în plină ascensiune internațională: 119 medalii la concursul MUNDUS VINI 2026

Efectul Mojtaba este resimțit și în R. Moldova. Piața petrolului ZGUDUITĂ din temelie. Prețul gazelor a sărit luni dimineață cu 30%. Ce ne poate aștepta în lunile următoare și ce RISCURI se profilează

Efectul Mojtaba este resimțit și în R. Moldova. Piața petrolului ZGUDUITĂ din temelie. Prețul gazelor a sărit luni dimineață cu 30%. Ce ne poate aștepta în lunile următoare și ce RISCURI se profilează

1 MDL

1 MDL

1 EUR

20.08

1 EUR

20.08

1 USD

17.37

1 USD

17.37

1 RON

3.94

1 RON

3.94

1 RUB

0.22

1 RUB

0.22

1 UAH

0.40

1 UAH

0.40

Inapoi

Inapoi