Contractor militar american, legat de unelte de hacking pentru iPhone folosite de spionii ruși în Ucraina și de hackeri chinezi

806

806

O amplă campanie de hacking care a vizat utilizatori de iPhone din Ucraina și China a folosit instrumente ce par să fi fost concepute de contractorul militar american L3Harris, potrivit unor informații obținute de TechCrunch. Aceste instrumente, dezvoltate inițial pentru spionaj occidental, au ajuns în arsenalul mai multor grupuri de hackeri, inclusiv al unor structuri de informații ruse și al unor infractori cibernetici chinezi.

Săptămâna trecută, Google a dezvăluit că, pe parcursul anului 2025, a descoperit un toolkit sofisticat de hacking pentru iPhone, folosit într-o serie de atacuri globale. Acest toolkit, denumit „Coruna” de către dezvoltatorul său inițial, era alcătuit din 23 de componente diferite, utilizate la început „în operațiuni extrem de țintite” de către un client guvernamental nenumit al unui „furnizor de supraveghere” neprecizat. Ulterior, instrumentul a fost folosit de spioni ai guvernului rus împotriva unui număr limitat de ucraineni, iar în final a ajuns la infractori cibernetici chinezi, care l-au exploatat „la scară largă” pentru a fura bani și criptomonede.

Cercetătorii companiei de securitate mobilă iVerify, care au analizat independent Coruna, au declarat că bănuiesc că acest toolkit a fost inițial creat de o firmă care l-a vândut guvernului SUA.

Două foste angajați ai contractorului guvernamental L3Harris au afirmat pentru TechCrunch că Coruna a fost dezvoltat, cel puțin parțial, de divizia specializată în tehnologie de hacking și supraveghere a companiei, cunoscută sub numele de Trenchant. Cei doi foști angajați, familiarizați cu instrumentele de hacking pentru iPhone ale companiei, au vorbit sub protecția anonimatului, neavând permisiunea să discute public despre activitatea lor.

„Coruna a fost cu siguranță un nume intern al unei componente”, a spus unul dintre foștii angajați ai L3Harris, care lucrase direct cu instrumente de hacking pentru iPhone în cadrul Trenchant.

Acesta a adăugat, referindu-se la detaliile tehnice publicate de Google: „Uităndu-mă la detaliile tehnice, atât de multe îmi sunt familiare.”

Fostul angajat a explicat că toolkitul principal al Trenchant includea mai multe componente diferite, printre care Coruna și exploituri asociate. Un alt fost angajat a confirmat că unele dintre elementele descrise în pachetul de hacking făcut public provin din Trenchant.

L3Harris comercializează uneltele de hacking și supraveghere ale Trenchant exclusiv către guvernul SUA și către aliații acestuia din alianța de informații „Five Eyes”, care cuprinde Australia, Canada, Noua Zeelandă și Regatul Unit. Având în vedere numărul restrâns de clienți ai Trenchant, este posibil ca Coruna să fi fost achiziționată inițial și folosită de agențiile de informații din unul dintre aceste state, înainte de a ajunge, neintenționat, în alte mâini. Totuși, nu este clar în ce măsură elementele toolkitului Coruna, așa cum a fost el divulgat, au fost dezvoltate direct de L3Harris Trenchant.

Un purtător de cuvânt al L3Harris nu a răspuns solicitărilor de comentarii.

Modul în care Coruna a ajuns din portofoliul unui contractor al unui guvern Five Eyes la un grup de hackeri afiliați guvernului rus, iar apoi la o bandă de infractori cibernetici chinezi, rămâne neclar.

Totuși, circumstanțele par să semene cu cazul lui Peter Williams, fost director general la Trenchant. Între 2022 și demisia sa din mijlocul lui 2025, Williams a vândut opt instrumente de hacking ale companiei către Operation Zero, o firmă rusă care oferă milioane de dolari pentru exploituri „zero-day” – vulnerabilități necunoscute până atunci de producătorii de software vizați.

Williams, cetățean australian în vârstă de 39 de ani, a fost condamnat luna trecută la șapte ani de închisoare, după ce a recunoscut că a furat și a vândut cele opt instrumente de hacking Trenchant către Operation Zero pentru 1,3 milioane de dolari.

Guvernul SUA a susținut că Williams, care dispunea de „acces complet” la rețelele Trenchant, a „trădat” Statele Unite și aliații săi. Procurorii l-au acuzat că a divulgat instrumente ce le-ar fi permis utilizatorilor lor „să acceseze potențial milioane de calculatoare și dispozitive din întreaga lume”, semn că aceste unelte se bazau pe vulnerabilități ce afectau software larg răspândit, cum ar fi iOS.

Operation Zero, sancționată de guvernul american luna trecută, pretinde că lucrează exclusiv cu guvernul rus și cu companii locale. Trezoreria SUA a afirmat că brokerul rus a vândut „unor utilizatori neautorizați” instrumentele furate de la Williams.

Aceasta ar putea explica modul în care grupul de spionaj rus identificat de Google drept UNC6353 a dobândit Coruna și l-a implementat pe site-uri ucrainene compromise, pentru a infecta anumite iPhone-uri ale utilizatorilor aflați într-o anumită zonă geografică, care accesau fără să știe acele pagini malițioase.

Este posibil ca, după ce Operation Zero a obținut Coruna și l-a furnizat, probabil, guvernului rus, același broker să fi revândut toolkitul unei alte entități: alt broker, un alt stat sau chiar direct unor grupări de criminalitate cibernetică. Trezoreria SUA a susținut că un membru al grupării de ransomware Trickbot a colaborat cu Operation Zero, legând astfel brokerul de hackeri motivați financiar.

În acel punct, Coruna ar fi putut trece prin mâinile mai multor intermediari, până să ajungă la hackeri chinezi. Potrivit procurorilor americani, Williams a recunoscut ulterior fragmente de cod scrise de el și vândute către Operation Zero, care erau folosite de un broker sud-coreean.

Cercetătorii Google au scris marți că două exploituri Coruna și vulnerabilitățile de bază asociate, denumite Photon și Gallium de către dezvoltatorii originali, au fost folosite ca zero-day în Operation Triangulation, o campanie de hacking sofisticată atribuită atacurilor împotriva utilizatorilor ruși de iPhone. Operation Triangulation a fost dezvăluită pentru prima dată în 2023 de Kaspersky.

Rocky Cole, cofondator al iVerify, a declarat pentru TechCrunch că „cea mai bună explicație bazată pe ce se știe acum” indică faptul că Trenchant și guvernul SUA au fost dezvoltatorii și clienții inițiali ai Coruna. Totuși, Cole a subliniat că nu face această afirmație „în mod definitiv”.

Evaluarea lui se bazează pe trei elemente: cronologia folosirii Coruna se potrivește cu perioada în care Williams a divulgat instrumentele; structura a trei module – Plasma, Photon și Gallium – identificate în Coruna seamănă mult cu cea din Operation Triangulation; iar Coruna a reutilizat unele dintre aceleași exploituri folosite în acea campanie.

Conform lui Cole, „persoane apropiate de comunitatea de apărare” susțin că modulul Plasma a fost utilizat în Operation Triangulation, „deși nu există dovezi publice în acest sens”. (Cole a lucrat anterior la Agenția Națională de Securitate a SUA.)

Atât Google, cât și iVerify au concluzionat că Coruna a fost conceput pentru a compromite modele de iPhone care rulau iOS 13 până la 17.2.1, lansate între septembrie 2019 și decembrie 2023. Aceste date coincid cu perioada scurgerilor atribuite lui Williams și cu momentul descoperirii Operation Triangulation.

Unul dintre foștii angajați Trenchant a povestit pentru TechCrunch că, atunci când Operation Triangulation a fost dezvăluită în 2023, mai mulți colegi au ajuns la concluzia că cel puțin unul dintre zero-day-urile detectate de Kaspersky „era de la noi și probabil fusese «smuls» din proiectul principal care includea Coruna”.

Un alt indiciu care pare să ducă spre Trenchant – după cum a subliniat cercetătorul în securitate Costin Raiu – este folosirea denumirilor de păsări pentru unele dintre cele 23 de instrumente, precum Cassowary, Terrorbird, Bluebird, Jacurutu și Sparrow. În 2021, a ieșit la iveală că Azimuth, una dintre cele două startup-uri ulterior cumpărate de L3Harris și fuzionate în Trenchant, vânduse un instrument de hacking numit Condor către FBI, în celebrul caz al deblocării iPhone-ului din San Bernardino.

După ce Kaspersky și-a publicat analiza asupra Operation Triangulation, Serviciul Federal de Securitate al Rusiei (FSB) a acuzat NSA că ar fi piratat „mii” de iPhone-uri în Rusia, vizând în special diplomați. Un purtător de cuvânt al Kaspersky a declarat atunci că firma nu deține informații privind afirmațiile FSB. Totuși, acesta a remarcat că „indicatorii de compromitere” – adică urmele tehnice ale unui atac – identificați de Centrul Național de Coordonare pentru Incidente Informatice al Rusiei erau aceiași cu cei identificați de Kaspersky.

Boris Larin, cercetător în securitate la Kaspersky, a transmis prin e-mail pentru TechCrunch că, „în ciuda cercetărilor noastre ample, nu putem atribui Operation Triangulation niciunui grup cunoscut de tip APT (Advanced Persistent Threat) sau vreunei companii cunoscute de dezvoltare de exploituri”.

Larin a explicat că Google a legat Coruna de Operation Triangulation deoarece ambele exploatau aceleași două vulnerabilități – Photon și Gallium.

„Atribuirea nu poate fi făcută doar pe baza exploatării acestor vulnerabilități. Toate detaliile despre ambele vulnerabilități sunt de mult timp publice”, a spus el, adăugând că oricine ar fi putut profita de ele. În opinia sa, aceste două vulnerabilități comune „sunt doar vârful aisbergului”.

Kaspersky nu a acuzat niciodată public guvernul SUA că s-ar afla în spatele Operation Triangulation. Totuși, logo-ul creat de companie pentru această campanie – un măr format din mai multe triunghiuri – amintește de logo-ul L3Harris. Ar putea să nu fie o coincidență. Kaspersky a mai procedat în trecut astfel: a evitat o atribuire directă, dar a sugerat discret că știe cine se află în spatele unui atac sau cine a furnizat instrumentele.

În 2014, Kaspersky a anunțat că a descoperit un grup de hacking guvernamental sofisticat și greu de urmărit, numit „Careto” (spaniolă pentru „Masca”). Compania a menționat doar că atacatorii vorbeau spaniolă. Totuși, ilustrația măștii din raport includea culorile roșu și galben ale drapelului Spaniei, coarne de taur, inel nazal și castaniete.

Așa cum a dezvăluit TechCrunch anul trecut, cercetătorii Kaspersky au concluzionat în privat că „nu exista nicio îndoială”, după cum s-a exprimat unul dintre ei, că operațiunea Careto era condusă de guvernul spaniol.

Miercuri, jurnalistul de securitate cibernetică Patrick Gray a declarat, într-un episod al podcastului său Risky Business, că este de părere – pe baza unor „fragmente de informații” în care are încredere – că pachetul de hacking scurs de Williams către Operation Zero este același kit folosit în campania Triangulation.

Apple, Google și Operation Zero nu au răspuns solicitărilor de comentarii.

125

Cum va schimba Regatul Unit accesul minorilor la rețelele sociale după verdictul istoric împotriva Google și Meta în SUA?

125

Cum va schimba Regatul Unit accesul minorilor la rețelele sociale după verdictul istoric împotriva Google și Meta în SUA?

356

Dezvoltator Roblox avertizează: fără supraveghere 24/7 de la părinți, copiii nu ar trebui să folosească platforma

356

Dezvoltator Roblox avertizează: fără supraveghere 24/7 de la părinți, copiii nu ar trebui să folosească platforma

26.03.2026

03:11

26.03.2026

03:11

405

Malware descoperit în proiectul LiteLLM ridică semne de întrebare asupra certificărilor de securitate obținute prin Delve

405

Malware descoperit în proiectul LiteLLM ridică semne de întrebare asupra certificărilor de securitate obținute prin Delve

401

Războiul din Iran împinge britanicii spre energia verde: Octopus Energy anunță o creștere de 50% a vânzărilor de panouri solare

401

Războiul din Iran împinge britanicii spre energia verde: Octopus Energy anunță o creștere de 50% a vânzărilor de panouri solare

26.03.2026

00:20

26.03.2026

00:20

421

Șeful spyware Intellexa, condamnat în Grecia, sugerează implicarea directă a guvernului Mitsotakis în zecile de interceptări telefonice

421

Șeful spyware Intellexa, condamnat în Grecia, sugerează implicarea directă a guvernului Mitsotakis în zecile de interceptări telefonice

25.03.2026

23:56

25.03.2026

23:56

443

Google lansează TurboQuant, algoritmul care comprimă memoria AI de „cel puțin 6x” și stârnește comparații cu Pied Piper din Silicon Valley

443

Google lansează TurboQuant, algoritmul care comprimă memoria AI de „cel puțin 6x” și stârnește comparații cu Pied Piper din Silicon Valley

25.03.2026

21:11

25.03.2026

21:11

548

Republica Moldova evaluează la nivel național dezvoltarea timpurie a copiilor cu instrumentul internațional IDELA

548

Republica Moldova evaluează la nivel național dezvoltarea timpurie a copiilor cu instrumentul internațional IDELA

25.03.2026

20:31

25.03.2026

20:31

3638

VIDEO // Lecție de DEMNITATE în Parlament: Liliana Vițu a pus-o la punct pe comunista Diana Caraman, care SFIDEAZĂ Constituția

3638

VIDEO // Lecție de DEMNITATE în Parlament: Liliana Vițu a pus-o la punct pe comunista Diana Caraman, care SFIDEAZĂ Constituția

25.03.2026

20:28

25.03.2026

20:28

487

Cer mai acoperit și vânt sporit în Republica Moldova, joi, 26 martie 2026

487

Cer mai acoperit și vânt sporit în Republica Moldova, joi, 26 martie 2026

25.03.2026

19:55

25.03.2026

19:55

522

Bernie Sanders și AOC vor să blocheze marile centre de date până la o reglementare strictă a inteligenței artificiale

522

Bernie Sanders și AOC vor să blocheze marile centre de date până la o reglementare strictă a inteligenței artificiale

51

Cum va schimba Regatul Unit accesul minorilor la rețelele sociale după verdictul istoric împotriva Google și Meta în SUA?

51

Cum va schimba Regatul Unit accesul minorilor la rețelele sociale după verdictul istoric împotriva Google și Meta în SUA?

347

Dezvoltator Roblox avertizează: fără supraveghere 24/7 de la părinți, copiii nu ar trebui să folosească platforma

347

Dezvoltator Roblox avertizează: fără supraveghere 24/7 de la părinți, copiii nu ar trebui să folosească platforma

26.03.2026

03:11

26.03.2026

03:11

399

Malware descoperit în proiectul LiteLLM ridică semne de întrebare asupra certificărilor de securitate obținute prin Delve

399

Malware descoperit în proiectul LiteLLM ridică semne de întrebare asupra certificărilor de securitate obținute prin Delve

393

Războiul din Iran împinge britanicii spre energia verde: Octopus Energy anunță o creștere de 50% a vânzărilor de panouri solare

393

Războiul din Iran împinge britanicii spre energia verde: Octopus Energy anunță o creștere de 50% a vânzărilor de panouri solare

26.03.2026

00:20

26.03.2026

00:20

417

Șeful spyware Intellexa, condamnat în Grecia, sugerează implicarea directă a guvernului Mitsotakis în zecile de interceptări telefonice

417

Șeful spyware Intellexa, condamnat în Grecia, sugerează implicarea directă a guvernului Mitsotakis în zecile de interceptări telefonice

25.03.2026

23:56

25.03.2026

23:56

439

Google lansează TurboQuant, algoritmul care comprimă memoria AI de „cel puțin 6x” și stârnește comparații cu Pied Piper din Silicon Valley

439

Google lansează TurboQuant, algoritmul care comprimă memoria AI de „cel puțin 6x” și stârnește comparații cu Pied Piper din Silicon Valley

25.03.2026

21:11

25.03.2026

21:11

544

Republica Moldova evaluează la nivel național dezvoltarea timpurie a copiilor cu instrumentul internațional IDELA

544

Republica Moldova evaluează la nivel național dezvoltarea timpurie a copiilor cu instrumentul internațional IDELA

25.03.2026

20:31

25.03.2026

20:31

3546

VIDEO // Lecție de DEMNITATE în Parlament: Liliana Vițu a pus-o la punct pe comunista Diana Caraman, care SFIDEAZĂ Constituția

3546

VIDEO // Lecție de DEMNITATE în Parlament: Liliana Vițu a pus-o la punct pe comunista Diana Caraman, care SFIDEAZĂ Constituția

25.03.2026

20:28

25.03.2026

20:28

484

Cer mai acoperit și vânt sporit în Republica Moldova, joi, 26 martie 2026

484

Cer mai acoperit și vânt sporit în Republica Moldova, joi, 26 martie 2026

25.03.2026

19:55

25.03.2026

19:55

520

Bernie Sanders și AOC vor să blocheze marile centre de date până la o reglementare strictă a inteligenței artificiale

520

Bernie Sanders și AOC vor să blocheze marile centre de date până la o reglementare strictă a inteligenței artificiale

25.03.2026

18:13

25.03.2026

18:13

542

Meta aduce inteligența artificială în Facebook și Instagram pentru a simplifica cumpărăturile și plățile online

542

Meta aduce inteligența artificială în Facebook și Instagram pentru a simplifica cumpărăturile și plățile online

25.03.2026

17:54

25.03.2026

17:54

793

PERICOL // Europa ar putea rămâne fără combustibili de luna viitoare, avertizează directorul uneia dintre cele mai mari companii din lume

793

PERICOL // Europa ar putea rămâne fără combustibili de luna viitoare, avertizează directorul uneia dintre cele mai mari companii din lume

25.03.2026

17:43

25.03.2026

17:43

540

MEC lansează Planul de acțiuni 2026 pentru învățarea și promovarea limbii ucrainene în Republica Moldova

540

MEC lansează Planul de acțiuni 2026 pentru învățarea și promovarea limbii ucrainene în Republica Moldova

25.03.2026

17:27

25.03.2026

17:27

546

Guvernul pregătește legea mobilității urbane durabile: primăriile vor elabora planuri proprii pentru transport și parcări

546

Guvernul pregătește legea mobilității urbane durabile: primăriile vor elabora planuri proprii pentru transport și parcări

567

Franța sprijină modernizarea agriculturii moldovenești prin proiecte de irigare și expertiză tehnică

567

Franța sprijină modernizarea agriculturii moldovenești prin proiecte de irigare și expertiză tehnică

25.03.2026

17:21

25.03.2026

17:21

567

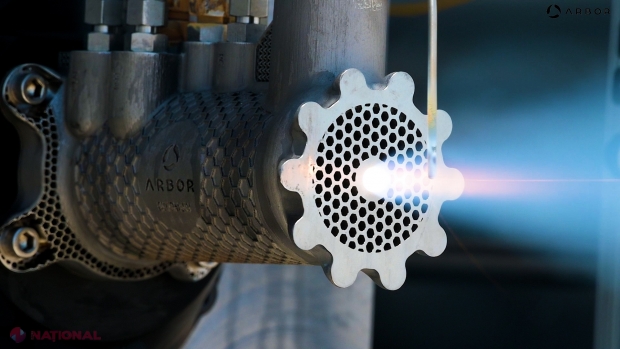

Startupul Arbor Energy primește o comandă de miliarde pentru turbine de inspirație rachetă destinate centrelor de date și industriei

567

Startupul Arbor Energy primește o comandă de miliarde pentru turbine de inspirație rachetă destinate centrelor de date și industriei

25.03.2026

14:29

25.03.2026

14:29

695

Guvernul introduce integritatea academică drept criteriu obligatoriu în evaluarea tuturor instituțiilor de învățământ din Republica Moldova

695

Guvernul introduce integritatea academică drept criteriu obligatoriu în evaluarea tuturor instituțiilor de învățământ din Republica Moldova

25.03.2026

14:25

25.03.2026

14:25

985

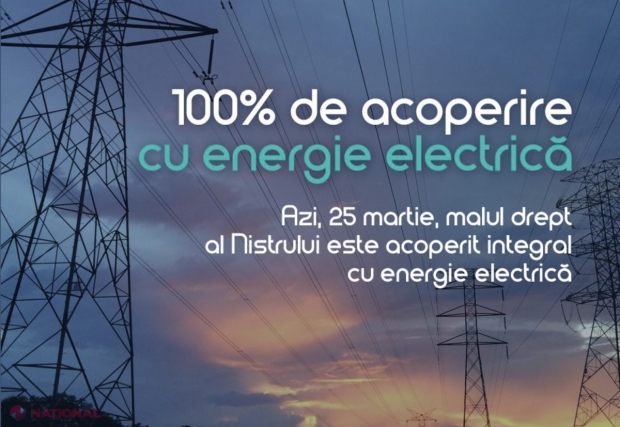

R. Moldova REZISTĂ. Autoritățile au identificat SOLUȚII pentru ca cetățenii să nu stea pe întuneric din cauza armatei Rusiei

985

R. Moldova REZISTĂ. Autoritățile au identificat SOLUȚII pentru ca cetățenii să nu stea pe întuneric din cauza armatei Rusiei

25.03.2026

13:36

25.03.2026

13:36

593

Guvernul introduce noi restricții și investiții de urgență pentru protejarea sistemului energetic și reducerea consumului în timpul stării de urgență

593

Guvernul introduce noi restricții și investiții de urgență pentru protejarea sistemului energetic și reducerea consumului în timpul stării de urgență

25.03.2026

12:17

25.03.2026

12:17

643

Maia Sandu, vizită oficială în Slovacia pentru sprijin european și noi acorduri economice

643

Maia Sandu, vizită oficială în Slovacia pentru sprijin european și noi acorduri economice

25.03.2026

11:45

25.03.2026

11:45

1083

AUDIO, FOTO // „Munte de bani” la nordul R. Moldova: peste 120.000 de euro ridicați de procurori după destructurarea unei caracatițe a mitei în transporturi

1083

AUDIO, FOTO // „Munte de bani” la nordul R. Moldova: peste 120.000 de euro ridicați de procurori după destructurarea unei caracatițe a mitei în transporturi

25.03.2026

11:44

25.03.2026

11:44

628

Campania „Fii PRO! Alege să fii profesor!” promovează cariera didactică la Universitatea „Alecu Russo” din Bălți, cu indemnizații de până la 200.000 de lei pentru tinerii profesori

628

Campania „Fii PRO! Alege să fii profesor!” promovează cariera didactică la Universitatea „Alecu Russo” din Bălți, cu indemnizații de până la 200.000 de lei pentru tinerii profesori

25.03.2026

11:36

25.03.2026

11:36

1646

VIDEO // Plahotniuc a început să VORBEASCĂ, după ce procurorii au solicitat să fie condamnat la 25 de ani de ÎNCHISOARE

1646

VIDEO // Plahotniuc a început să VORBEASCĂ, după ce procurorii au solicitat să fie condamnat la 25 de ani de ÎNCHISOARE

25.03.2026

10:26

25.03.2026

10:26

692

Maia Sandu, la Ungheni: dialog național despre siguranța copiilor online, sprijin pentru afaceri locale și proiectul Podul de Flori

692

Maia Sandu, la Ungheni: dialog național despre siguranța copiilor online, sprijin pentru afaceri locale și proiectul Podul de Flori

25.03.2026

09:38

25.03.2026

09:38

719

Tată și fiu din Ucraina, condamnați la închisoare pentru escrocherie de peste 1 milion de lei după ce s-au dat drept polițiști în Bălți

719

Tată și fiu din Ucraina, condamnați la închisoare pentru escrocherie de peste 1 milion de lei după ce s-au dat drept polițiști în Bălți

25.03.2026

08:00

25.03.2026

08:00

708

Horoscopul zilei 25.03.2026

708

Horoscopul zilei 25.03.2026

Malware descoperit în proiectul LiteLLM ridică semne de întrebare asupra certificărilor de securitate obținute prin Delve

Malware descoperit în proiectul LiteLLM ridică semne de întrebare asupra certificărilor de securitate obținute prin Delve

1 MDL

1 MDL

1 EUR

20.23

1 EUR

20.23

1 USD

17.44

1 USD

17.44

1 RON

3.97

1 RON

3.97

1 RUB

0.22

1 RUB

0.22

1 UAH

0.40

1 UAH

0.40

Inapoi

Inapoi